Afera „Pegasusa” ożywiła w polskich domach dyskusję na temat poufności komunikacji.

Podsłuchiwanie komunikacji jest to zapoznawanie się z informacją, bez zgody odbiorcy i nadawcy komunikatów. Skuteczny podsłuch jest przede wszystkim materializacją ryzyka utraty poufności danych. Nie jest istotne, czy mniej lub bardziej specjalne służby uruchomiły nowy gatunek skrzydlatego konia, czy też nowa aplikacja okazuje jest przyczajonym tygrysem polującym na nasze dane – w każdym z tych przypadków nasze dane tracą atrybut poufności.

Osobiście wolę być podsłuchiwany przez służby (i to te nasze), niż bliżej niesprecyzowaną organizację zza ciemnej kotary. Z tego też powodu, co jakiś czas pozdrawiam oficera prowadzącego, co by się uśmiechnął siedząc przy kawie w ciemnym pomieszczeniu.

Jak ogłuszyć pegaza

Informacja informacji nie jest równa. Wyciek listy zakupów spożywczych, może jedynie posłużyć profilowaniu naszej osoby (lub firmy), natomiast ujawnienie hasła do banku, czy też numerów Lotto, które będą wylosowane w najbliższy piątek, wiąże się już z większym ryzykiem. Kiedy już wiemy, jakie informacje chcemy chronić, czeka nas problem -związany ze sposobem ochrony.

Rozważając ochronę informacji przesyłanej do odbiorcy, cofnijmy się do wieków kiedy konie (już nie pegazy) były najszybszym środkiem transportu. Wysyłając wiadomość mogliśmy wykorzystać gołębia pocztowego lub posłańca. Posłaniec może być szybszy lub wolniejszy, zaufany lub całkiem przypadkowy. Może być osiłkiem z porządną eskortą, lub niepozornym młodzieniaszkiem, którego nikt nie będzie podejrzewał o transportowanie czegoś wartościowego. Stosując luźne porównanie, goniec to aplikacje, który wykorzystujemy do komunikacji. Każda ma swoje plusy i minusy.

Do szybkiej komunikacji najczęściej używamy komunikatorów lub poczty elektronicznej. Bardzo dobre omówienie komunikatorów przedstawił Mateusz Chrobok w tym filmie.

Czytelniku z przyszłości, pamiętaj, że w kwestii bezpieczeństwa film sprzed kilku lat będzie już mocno nie aktualny.

Komunikatory i poczta elektroniczna nie wyczerpują jednak wszystkich możliwości. Istnieją sytuacje, w których trzeba działać poza szablonem. Jedną z niestandardowych opcji komunikacji jest ukrycie informacji (nawet całego programu) w pliku jpg/bmp/gif. Przy wykorzystaniu aplikacji do steganografi (np. StegoSuite lub Steghide) można ukryć wiadomość w obrazie ze śmiesznym kotem i przesłać do odbiorcy z życzeniem udanego dnia. Potencjalny podglądacz zapewne nie zwróci na niego uwagi.

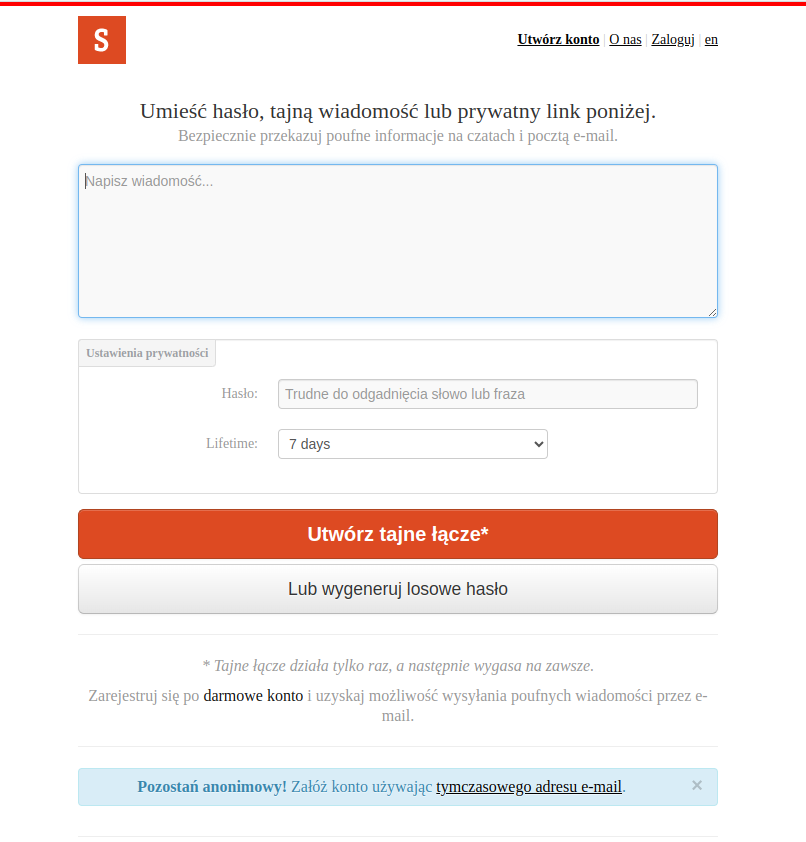

Kolejną z możliwości jest wykorzystanie aplikacji stworzonych do przekazywania jednorazowych informacji, takich jak onetimesecret lub privatebin. W obu przypadkach aplikacje są na licencji MIT, także bez problemu można je zainstalować na swoim serwerze, oraz przejrzeć kod źródłowy. Zasada działania wspomnianych aplikacji jest prosta:

- wpisujemy tekst, który chcemy przesłać do odbiorcy.

- możemy (i powinniśmy) ustanowić hasło, które będzie potrzebne do jego odczytania.

- określamy po jakim czasie informacja zostanie zniszczona. Privatebin pozwala również wykorzystać opcję „zniszcz po odczytaniu”.

- generujemy unikalny link do wiadomości, który przesyłamy do odbiorcy. Dobrą praktyką, jest przesyłanie hasła odrębną ścieżką.

Warto także wspomnieć o świetnym menadżerze haseł – Bitwarden, który również posiada funkcję przesyłania wiadomości, które są dostępne dla odbiorcy za pośrednictwem specjalnych, jednorazowych linków.

W czym to rozwiązanie jest lepsze od maila lub dobrego komunikatora? Nie jest lepsze, przede wszystkim jest niezależne. Bezpieczne komunikatory mogą się okazać bezużyteczne, gdy używamy zainfekowanego systemu operacyjnego. W takim wypadku komunikacja może być przechwycona, nawet jeśli aplikacja używa szyfrowania end-to-end. Rozwiązaniem jest wykorzystanie nowego zaufanego urządzenia i przekazanie wiadomości za pośrednictwem aplikacji w stylu onetimesecret. Można również wykorzystać system operacyjny Linux Tails, który stworzony został z myślą o zachowaniu anonimowości w sieci. System ten posiada supermoc zapominania – ale o nim i jego super-mocach, napiszę innym razem.